W zaskakującym objawieniu, badacze cyberbezpieczeństwa z CYFIRMA odkryli złośliwą aplikację na Androida o nazwie „Bezpieczny czat”, który został wykorzystany przez hakerów do infiltracji i kradzieży dane wrażliwe od użytkowników popularnych platform komunikacyjnych, takich jak Sygnał I WhatsApp. Podejrzewa się, że jest powiązany z indyjska grupa hakerska APT „Bahamut”, to oprogramowanie szpiegujące stanowi poważne zagrożenie dla osób w Południowa Azja.

W tym artykule rzucimy światło na sposóboperować tej wyrafinowanej kampanii cyberszpiegowskiej, jednocześnie ujawniając stwarzane niebezpieczeństwa niczego niepodejrzewającym użytkownikom.

Szczegóły ataku

Aplikacja „Bezpieczny czat” służy jako Koń trojański, zapraszanie użytkowników pod przykrywką bezpiecznej platformy czatu. Dzięki przebiegłym technikom inżynierii społecznej ofiary są zachęcane do przekonania, że przechodzą na bezpieczniejszy środek komunikacji. Aplikacja została zaprojektowana ze zwodniczym interfejsem, naśladującym aplikację pojawienie się legalnej aplikacji czatu, a nawet prowadzi użytkowników przez pozornie autentyczny proces rejestracji, zaszczepiając fałszywe poczucie wiarygodności.

Uzyskiwanie uprawnień na głębokim poziomie

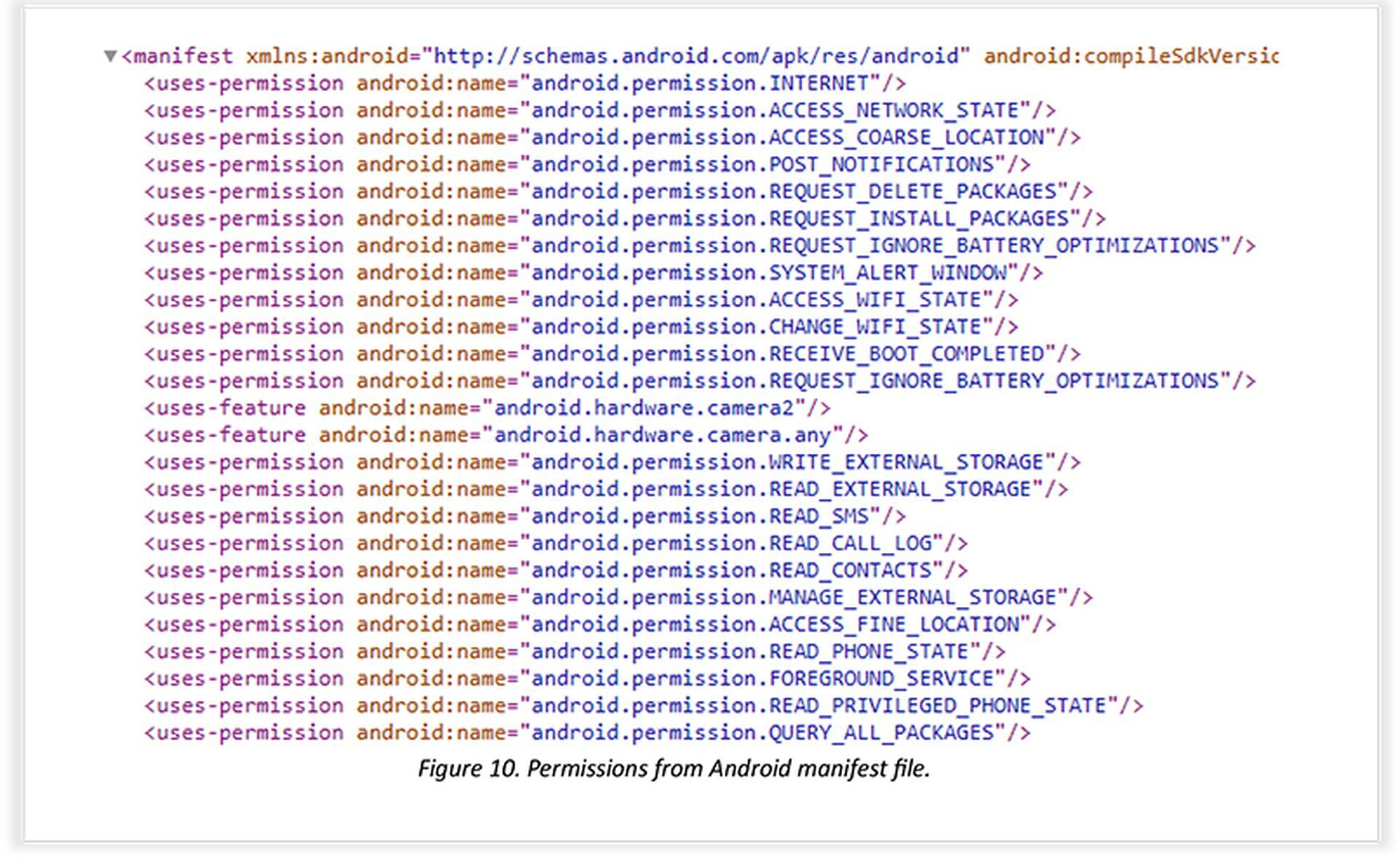

Kluczowym krokiem w ataku jest uzyskanie uprawnień do wykorzystania Usługi ułatwień dostępu na urządzeniu ofiary. Po uzyskaniu uprawnień te są wykorzystywane do automatycznie przyznaj programowi spyware rozszerzony dostęp do wrażliwych danych, włączając lista kontaktów, wiadomości SMS, dzienniki połączeń, pamięć urządzenia zewnętrznego, I dokładna lokalizacja GPS Informacja.

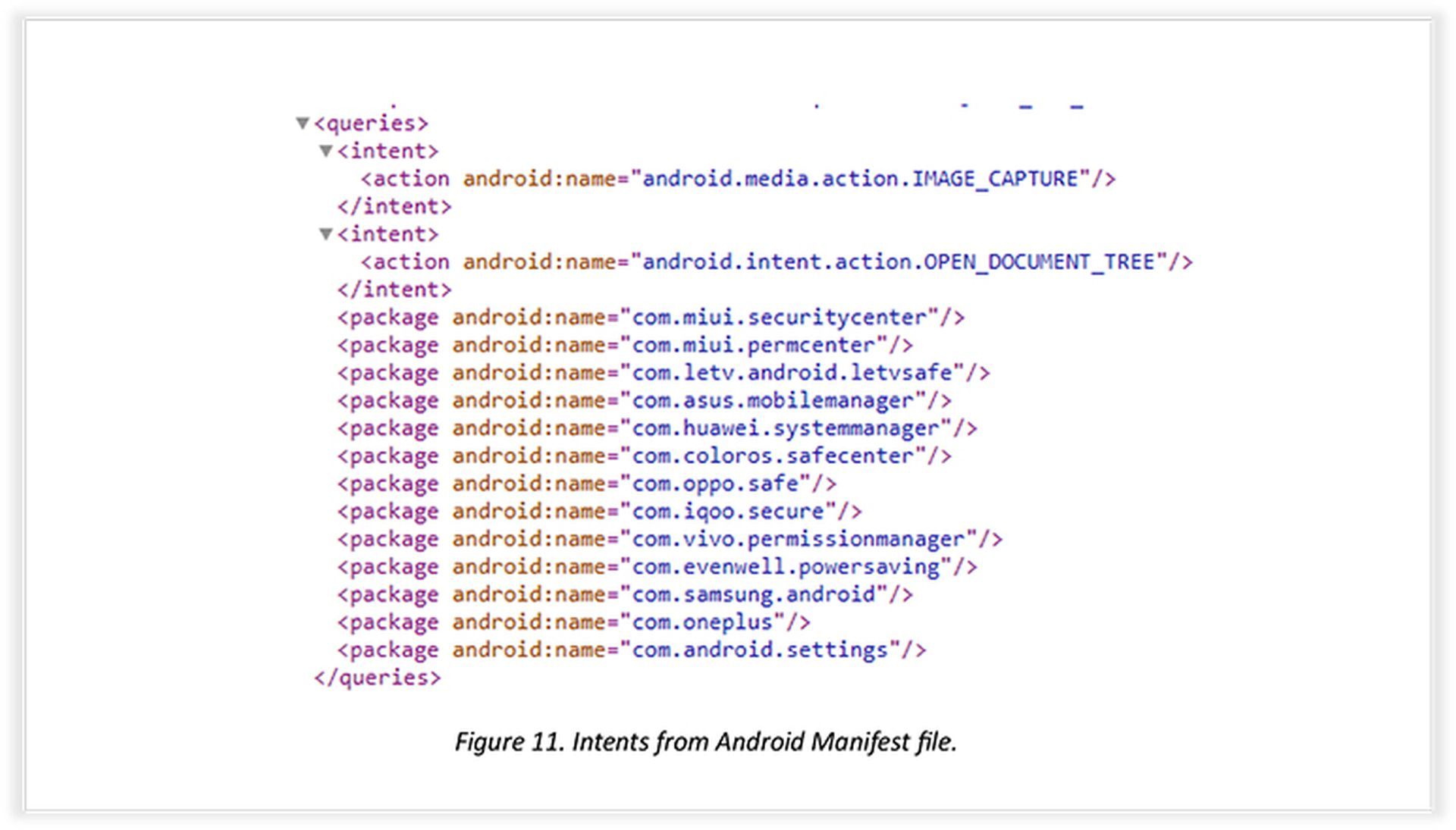

Aby jeszcze bardziej ukryć swoje intencje, szkodliwa aplikacja wchodzi w interakcje inne aplikacje komunikacyjne już zainstalowany na urządzeniu. Korzystając z określonych intencji i uprawnień, „Bezpieczny czat” może uzyskać dostęp do danych z platform takich jak Telegram, Sygnał, WhatsApp, Viber, I Komunikator facebookowy. Ta strategiczna integracja umożliwia spyware Pozostań niewykryty podczas cichego kradzieży informacji od niczego niepodejrzewających użytkowników.

Techniki eksfiltracji i unikania danych

oddany moduł eksfiltracji danych ułatwia przesyłanie skradzionych informacji z zainfekowanego urządzenia do polecenie atakującego I serwer sterujący (C2) przez port 2053. Skradzione dane są szyfrowane przy użyciu zaawansowanych algorytmów, m.in RSA, EBC, I OAEP Wyściółka, które zapewniają dodatkową warstwę bezpieczeństwa dla hakerów. Ponadto napastnicy wykorzystują m.in „Letsencrypt” certyfikat do obejścia prób przechwycenia, czyniąc to niezwykle trudne dla systemów bezpieczeństwa w celu wykrycia i zatrzymania procesu eksfiltracji.

Bahamut: sponsorowana przez państwo grupa hakerska?

Badacze CYFIRMY twierdzą, że zgromadzili przekonujące dowody łączące grupę „Bahamut” z działalnością związaną z konkretnym rządem stanowym w Indiach. Warto zauważyć, że grupa ma uderzające podobieństwa z „Nie APT” (APT-C-35) grupa zagrożenia, jak się również uważa sponsorowany przez państwo. Udostępnione urząd certyfikacji, metody kradzieży danych, I zakres kierowania wszystkie wskazują na potencjalną współpracę lub nakładanie się obu grup.

W zeszłym miesiącu międzynarodowy cyberatak był również postrzegany jako sponsorowany przez państwo, kiedy chińscy hakerzy włamali się do rządu USA za pomocą błędu w chmurze firmy Microsoft.

W razie „Bezpieczny czat” jako narzędzie do kradzieży danych podkreśla rosnące wyrafinowanie cyberszpiegostwakampanie. Ponieważ hakerzy nadal wykorzystują taktyki inżynierii społecznej i zaawansowane techniki unikania ataków, użytkownicy muszą to robić Należy zachować ostrożność i instaluj aplikacje tylko z zaufanych źródeł. Czujność i adopcja solidne środki bezpieczeństwa cybernetycznego są niezbędne do ochrony danych osobowych i zapobiegania padaniu ofiarą takich podstępnych ataków. Świadomość społeczna, współpraca badaczy bezpieczeństwa, I szybkie działania firm technologicznych pozostają kluczowe w toczącej się walce z cyberzagrożeniami.

Źródło wyróżnionego obrazu:Joan Gamell/Unsplash