Wyciek danych mSpy po raz kolejny obnażył luki w zabezpieczeniach oprogramowania szpiegującego telefony.

mSpy, popularna aplikacja do podsłuchiwania telefonów, padła ofiarą poważnego naruszenia bezpieczeństwa danych, w wyniku którego ujawniono poufne informacje milionów jej klientów.

Naruszenie bezpieczeństwa danych mSpy, do którego doszło wczoraj, ujawniło ogromną liczbę danych osobowych, które zostały naruszone, co dotknęło ogromną liczbę osób na całym świecie.

Zakres naruszenia danych mSpy

Wyciek danych mSpy jest znany nie tylko ze swojej skali, ale również ze względu na charakter ujawnionych danych. Nieznani atakujący uzyskali dostęp do milionów zgłoszeń obsługi klienta z systemu Zendesk mSpy, obejmujących zapisy z lat 2014–2024. Zgłoszenia te obejmowały dane osobowe, wiadomości e-mail i załączniki z dokumentami osobistymi. Wyciek ujawnił ogromną ilość poufnych informacji, co jest szczególnie niepokojące, biorąc pod uwagę sposób korzystania z aplikacji.

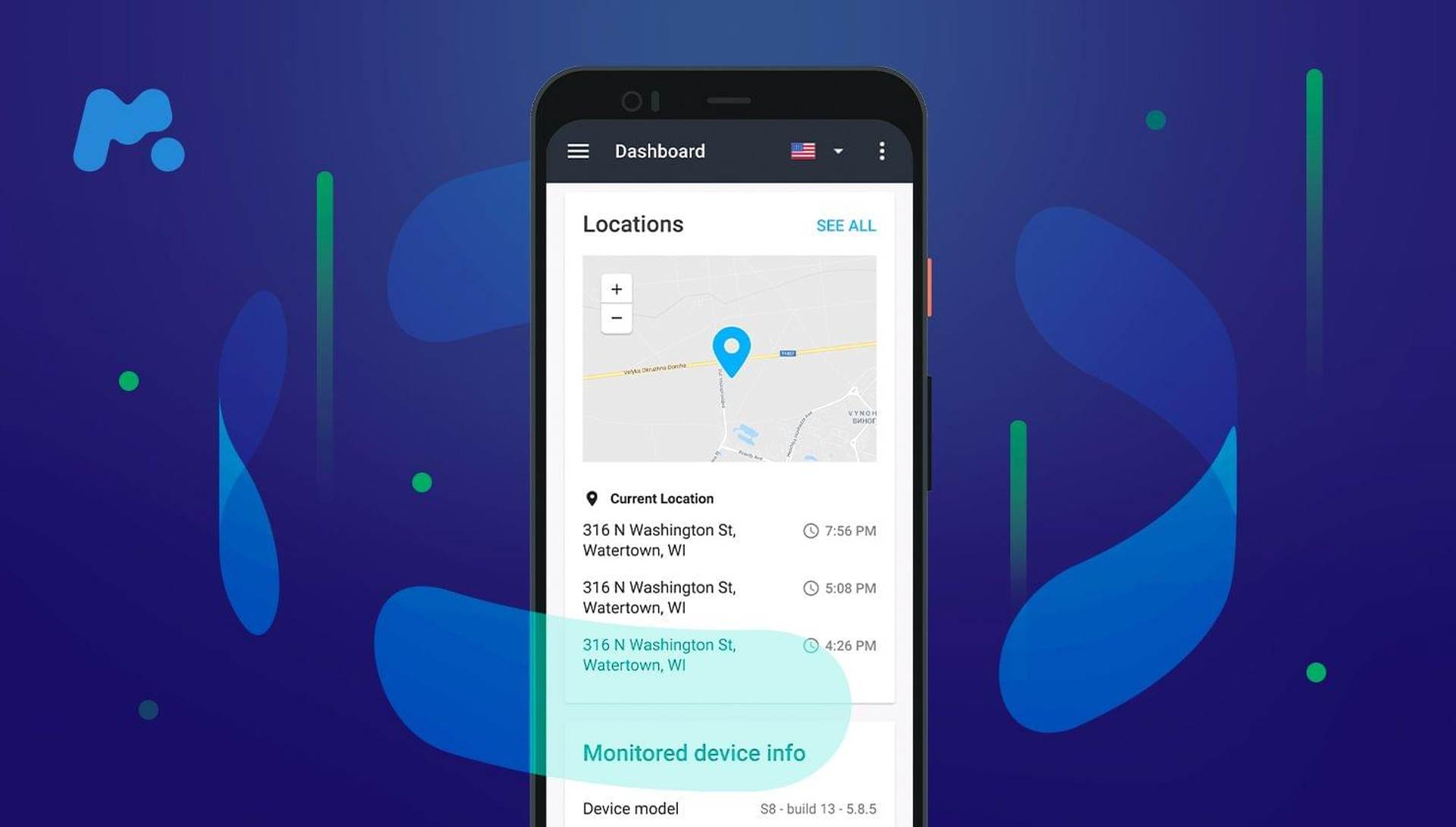

mSpy reklamuje się jako narzędzie do śledzenia dzieci lub monitorowania pracowników. Jednak często jest używane do monitorowania osób bez ich zgody, zyskując etykietę „stalkerware”. To oprogramowanie szpiegujące pozwala użytkownikom na zdalny dostęp do zawartości telefonu w czasie rzeczywistym, zazwyczaj początkowo wymagając fizycznego dostępu do urządzenia. W związku z tym dane w naruszeniu obejmowały wiadomości e-mail od osób szukających pomocy w śledzeniu swoich partnerów, krewnych lub dzieci w sposób ukryty.

Informacje wrażliwe w niebezpieczeństwie

Wyciek danych mSpy ujawnił nie tylko e-maile klientów i zgłoszenia do pomocy technicznej, ale także zwrócił uwagę na niewłaściwe wykorzystanie aplikacji przez różne osoby i instytucje. Wśród wyciekłych danych znalazły się prośby o wsparcie od kilku wysokich rangą żołnierzy USA, sędziego federalnego sądu apelacyjnego USA i organu nadzorującego departament rządu USA. Nawet biuro szeryfa hrabstwa Arkansas ubiegało się o bezpłatną licencję na przetestowanie aplikacji. Te rewelacje podkreślają poufny charakter naruszonych informacji i potencjalne implikacje dla osób zaangażowanych.

TechCrunchAnaliza wyciekłego zestawu danych, który składał się z ponad 100 gigabajtów rekordów Zendesk, wykazała, że wiele adresów e-mail należało do nieświadomych ofiar, które stały się celem klientów mSpy. Niektórzy z tych ludzi byli dziennikarzami, funkcjonariuszami organów ścigania, a nawet pracownikami FBI poszukującymi informacji o podejrzanych o popełnienie przestępstwa. To naruszenie nie tylko ujawniło klientów mSpy, ale także potencjalnie zagroziło trwającym śledztwom i prywatności osobistej.

Skutki uboczne oprogramowania szpiegującego mSpy

Pomimo powagi naruszenia danych mSpy, firma stojąca za mSpy, Brainstack, nie przyznała się do tego publicznie ani nie ujawniła. Ten brak przejrzystości budzi obawy o odpowiedzialność i rozliczalność firm przetwarzających tak poufne informacje. Troy Hunt, który prowadzi witrynę powiadomień o naruszeniach danych Have I Been Pwned, dodał około 2,4 miliona unikalnych adresów e-mail klientów mSpy do katalogu poprzednich naruszeń swojej witryny, co dodatkowo podkreśla rozległy zasięg naruszonych danych.

Naruszenie bezpieczeństwa mSpy jest częścią szerszego trendu działań spyware będących celem hakerów. Naruszenie to pokazuje, że twórcy spyware mają problemy z zabezpieczeniem swoich danych, co rodzi pytania o ogólne praktyki bezpieczeństwa takich firm. Pomimo powszechności tych naruszeń, aplikacje spyware nadal przyciągają znaczną bazę użytkowników, często ze względu na ich ukryty charakter i poufne informacje, do których mogą uzyskać dostęp.

Firma stojąca za mSpy

Brainstack, ukraińska firma stojąca za mSpy, pozostawała w dużej mierze w cieniu, unikając publicznej kontroli, pomimo prowadzenia jednej z najdłużej działających usług spyware na telefony. Wyciekłe dane ujawniły jednak zaangażowanie Brainstack w działalność mSpy, ujawniając informacje o jej pracownikach i ich rolach. Wielu z tych pracowników używało fałszywych nazwisk, odpowiadając na zapytania klientów, aby ukryć swoją tożsamość.

Wyciek danych mSpy, ujawniony po raz pierwszy przez hakerkę Maię Arson Crimew, a następnie udostępniony przez DDoSecrets, kolektyw ds. przejrzystości, pokazał wewnętrzne funkcjonowanie Brainstack. Pomimo wielokrotnych prób TechCrunch skontaktowania się z dyrektorami Brainstack w celu uzyskania komentarza, firma milczała, co jeszcze bardziej podsyciło obawy dotyczące jej odpowiedzialności.

Konsekwencje prawne i etyczne

Naruszenie danych mSpy podnosi istotne kwestie prawne i etyczne. Podczas gdy zakup oprogramowania szpiegującego nie jest nielegalny, używanie go do monitorowania kogoś bez jego zgody jest niezgodne z prawem w wielu jurysdykcjach. Wyciekłe dane obejmowały wiadomości e-mail od władz USA i organów ścigania, wskazujące na potencjalne niewłaściwe wykorzystanie oprogramowania bez odpowiednich procedur prawnych. Na przykład wiadomość e-mail z Biura Generalnego Inspektora Administracji Ubezpieczeń Społecznych pytała o wykorzystanie mSpy do dochodzeń karnych, pokazując rozmyte granice między legalnym użyciem a potencjalnym nadużyciem.

Wyciek danych uwypuklił również wykorzystanie mSpy przez urzędników i agencje rządowe, co wzbudziło obawy dotyczące legalności i etyki takich praktyk nadzoru. Ujawnione dane wskazały na potrzebę surowszych regulacji i nadzoru nad aplikacjami spyware w celu ochrony prywatności osób i zapobiegania nieautoryzowanemu nadzorowi.

Źródło wyróżnionego obrazu: mSpy

Source: Naruszenie danych mSpy dotyka milionów osób, ujawniając poufne informacje