Cyberwojna trwa, gdy rosyjscy hakerzy atakują i infiltrują różne podmioty rządowe i publiczne, aby wspomóc inwazję ich kraju na Ukrainę. Po ponad miesiącu od ataku Rosji na Ukrainę sytuacja nie uległa zmianie.

Wojna toczy się również online, a sieć rzucana przez sponsorowanych przez państwo rosyjskich hakerów z każdym dniem staje się coraz większa. Niezależnie od tego, czy jest to próba włamania się do systemów w celu kradzieży tajnych informacji, czy coś gorszego, na froncie cybernetycznym jest wiele celów. Pojawienie się rosyjskiego botnetu Cyclops Blink zostało niedawno zidentyfikowane w raporcie przez firmę Trend Micro zajmującą się cyberbezpieczeństwem. To tylko najnowszy przykład tego, jak taka działalność staje się coraz bardziej powszechna.

Co to jest mrugnięcie cyklopa?

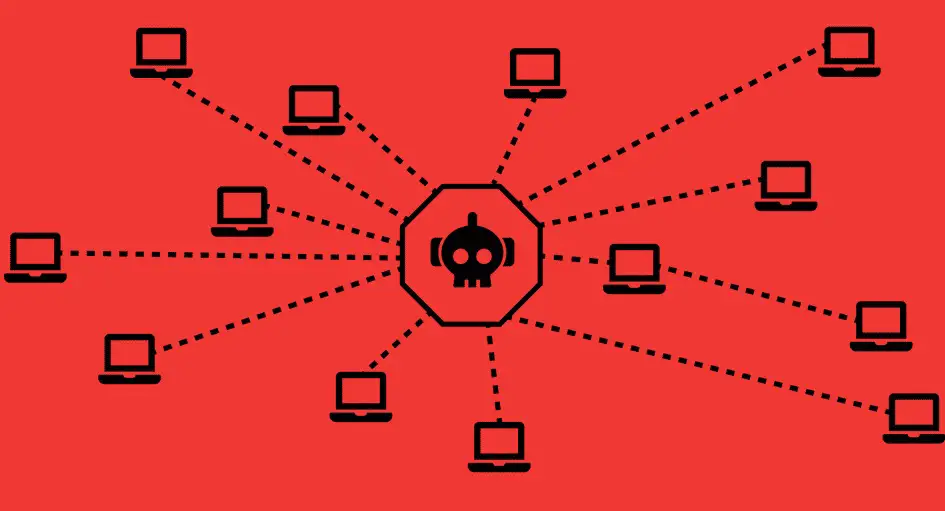

Według raport firmy Trend Micro, „sponsorowany przez państwo botnet” znany jako Cyclops Blink, działa od co najmniej 2019 roku i jest powiązany z grupą o nazwie Sandworm lub Voodoo Bear. Grupa jest powiązana z atakiem w 2015 roku na infrastrukturę elektroenergetyczną Ukrainy, a także zakłóceniami w Republice Gruzji i na igrzyskach olimpijskich w 2018 roku. Sprzęt zabezpieczający sieć Firebox wydaje się być celem Voodoo Bear z Cyclops Blink, dlatego routery Asus i urządzenia WatchGuard są atakowane. Raport twierdzi, że botnet nie jest skierowany do „organizacji krytycznych lub tych, które mają ewidentną wartość w szpiegostwie gospodarczym, politycznym lub wojskowym”.

Jaki jest ostateczny cel rosyjskich hakerów?

Nie jest to jednak „żadna krzywda, nie faul”. Raport twierdzi, że eksperci ds. bezpieczeństwa uważają, że głównym celem rosyjskich hakerów z Cyclops Blink jest stworzenie podstaw do przyszłych ataków na cele o dużej wartości. Zasadniczo Cyclops Blink został stworzony do infekowania routerów i wykorzystywania ich do kradzieży danych lub przeprowadzania ataków na inne cele. Ponieważ mogą być łatwiejsze do wykorzystania ze względu na rzadsze aktualizacje i niski poziom bezpieczeństwa lub brak zabezpieczeń, routery Asus bez konkretnego połączenia wojskowego lub politycznego mogą być łatwiej zagrożone. Zhakowane urządzenie służy do konfigurowania zdalnych punktów dostępu dla serwerów dowodzenia i kontroli. W najsurowszych słowach pozornie przypadkowe przejęcia urządzeń bez widocznej wartości inteligencji mogą wskazywać, że jest to przygotowanie do czegoś większego, co jest w drodze. Stwarza to przerażające pojęcie „wiecznych botnetów”, w których maszyny są wiecznie połączone.

Asus został poinformowany o napaściach i stwierdził w oświadczeniu z 17 marca na temat swoich ataków Strona porad dotyczących bezpieczeństwa produktów że bada Cyclops Blink, a także podejmuje działania naprawcze. Oferował listę kontrolną bezpieczeństwa, z której właściciele sieci mogą korzystać w celu zwiększenia swojej ochrony, a także listę wszystkich urządzeń, których dotyczy problem. Cyclops Blink jest tak niebezpieczny, że zaleca się, aby użytkownicy podejrzewający infekcję po prostu wymienili routery, ponieważ nawet przywrócenie ustawień fabrycznych nie wystarczy.