W tym poście na blogu zagłębimy się w podatność telefonów z systemem Android na ataki brute-force wykorzystujące odcisk palca. Oryginalne źródło wiadomości nadawanych na Bleeping Computer.

Zrozumienie ataków Brute-Force na odcisk palca

Ataki typu brute-force oparte na odciskach palców polegają na powtarzających się próbach złamania systemu uwierzytelniania odcisków palców na smartfonach w celu uzyskania nieautoryzowanego dostępu i kontroli nad urządzeniem. Ataki te wykorzystują luki w środkach bezpieczeństwa zaimplementowanych na niektórych urządzeniach z Androidem.

Wykorzystanie luk dnia zerowego

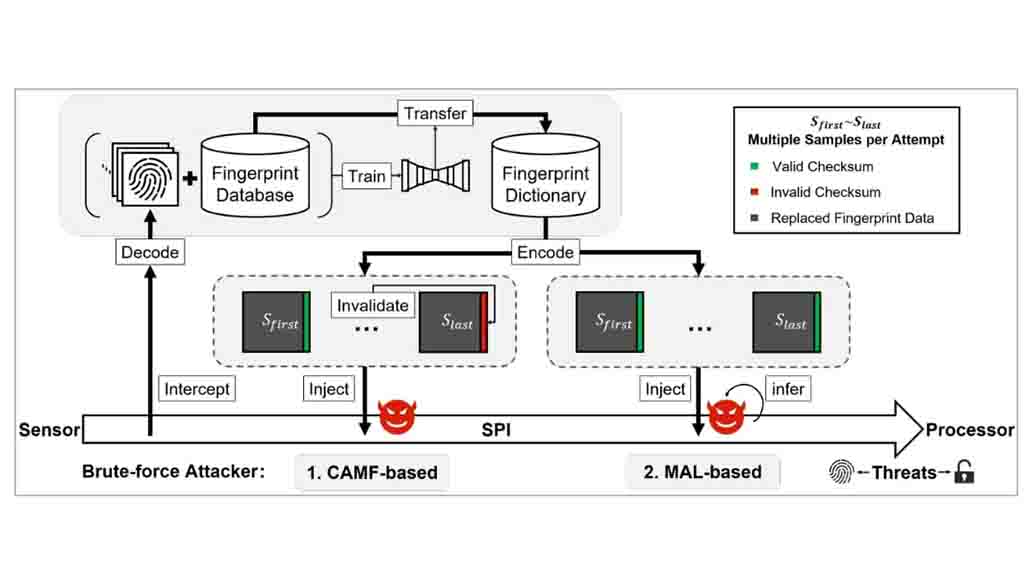

Naukowcy z Tencent Labs i Zhejiang University niedawno odkryli nową metodę ataku znaną jako „BrutePrint”. Wykorzystując dwie luki zero-day, Cancel-After-Match-Fail (CAMF) i Match-After-Lock (MAL), naukowcy byli w stanie ominąć istniejące zabezpieczenia chroniące przed atakami typu brute-force na nowoczesne smartfony.

Jak działa BrutePrint

BrutePrint polega na tym, że osoba atakująca przesyła nieograniczoną liczbę obrazów odcisków palców do docelowego urządzenia, dopóki nie zostanie znalezione dopasowanie ze zdefiniowanym przez użytkownika odciskiem palca. Fizyczny dostęp do urządzenia jest niezbędny do przeprowadzenia tego ataku, a także dostęp do bazy danych odcisków palców, którą można uzyskać z akademickich zbiorów danych lub wycieków danych biometrycznych. Koszt niezbędnego sprzętu to około 15 dolarów.

Manipulowanie mechanizmami uwierzytelniania

W przeciwieństwie do łamania haseł, uwierzytelnianie odcisków palców opiera się na progu referencyjnym, a nie na określonej wartości. Atakujący mogą manipulować wskaźnikiem fałszywej akceptacji (FAR), aby zwiększyć próg akceptacji i ułatwić dopasowywanie. BrutePrint manipuluje mechanizmami wielokrotnego próbkowania i usuwania błędów uwierzytelniania odcisków palców na smartfonach, wykorzystując lukę CAMF.

Pokonywanie trybów blokady

Luka w MAL pozwala atakującym wydedukować wyniki uwierzytelniania na podstawie obrazów odcisków palców, nawet gdy urządzenie jest w „trybie blokady”. Tryb blokady jest aktywowany po określonej liczbie kolejnych nieudanych prób odblokowania. Jednak luka w zabezpieczeniach MAL pomaga ominąć to ograniczenie, umożliwiając atakującym kontynuowanie prób użycia siły.

Wpływ i łagodzenie

Atak BrutePrint został przetestowany na dziesięciu popularnych modelach smartfonów, ujawniając, że wszystkie Android i HarmonyOS Urządzenia (Huawei) były podatne na nieograniczoną liczbę prób, podczas gdy urządzenia z systemem iOS pozwalały na dziesięć dodatkowych prób. Ta luka podkreśla potrzebę silniejszych środków bezpieczeństwa na urządzeniach z Androidem w celu ochrony przed atakami brute-force opartymi na odciskach palców.

Zabezpieczanie urządzenia: ochrona przed atakami typu brute-force odcisków palców

Podatność telefonów z systemem Android na ataki brute-force na podstawie odcisków palców budzi obawy dotyczące prywatności użytkowników i bezpieczeństwa urządzeń. Dla producentów urządzeń i twórców oprogramowania kluczowe znaczenie ma eliminacja tych luk poprzez wdrożenie solidnych środków bezpieczeństwa i regularne aktualizacje oprogramowania.

Rozumiejąc potencjalne zagrożenia związane z uwierzytelnianiem odcisków palców i zachowując czujność w zakresie bezpieczeństwa urządzeń, użytkownicy mogą łagodzić skutki takich ataków i chronić swoje dane osobowe.

W ostatnich miesiącach przygotowaliśmy również artykuł na temat trojana Nexus Android infiltrującego portfele kryptograficzne w związku z problemami bezpieczeństwa smartfonów. Sugeruję również zapoznanie się z nim.

Source: Telefony z systemem Android: podatność na ataki typu brute-force oparte na odciskach palców