Niedawno wykryte złośliwe oprogramowanie kradnące informacje, znane jako złośliwe oprogramowanie MacStealer, atakuje użytkowników komputerów Mac, stwarzając poważne zagrożenie dla przechowywanych przez nich danych uwierzytelniających pęku kluczy iCloud, danych przeglądarki internetowej, portfeli kryptowalut i potencjalnie wrażliwych plików.

To niebezpieczne złośliwe oprogramowanie zostało zidentyfikowane przez zespół badania zagrożeń Uptycs i jest obecnie sprzedawane jako złośliwe oprogramowanie jako usługa (MaaS) w ciemnej sieci. Kupujący mogą otrzymać gotowe wersje za 100 USD, co pozwala im łatwo rozprzestrzeniać złośliwe oprogramowanie w swoich kampaniach. A ponieważ możesz teraz synchronizować hasła pęku kluczy iCloud z Google Chrome, korzystanie z innych przeglądarek również nie pomoże w walce ze złośliwym oprogramowaniem MacStealer.

MacStealer jest kompatybilny z macOS Catalina (10.15) i wszystkimi kolejnymi wersjami, aż do najnowszego Apple OS, Ventura (13.2). To ukryte złośliwe oprogramowanie zostało po raz pierwszy zauważone przez analityków Uptycs na forum hakerskie w ciemnej siecigdzie deweloper promuje ją od początku miesiąca.

Pomimo wczesnej fazy rozwoju wersji beta, MacStealer nie zawiera paneli ani konstruktorów. Zamiast tego deweloper sprzedaje gotowe ładunki DMG zdolne do infekowania macOS Catalina, Big Sur, Monterey i Ventura.

Zagrożenie złośliwym oprogramowaniem MacStealer

Twórca złośliwego oprogramowania uzasadnia stosunkowo niska cena 100 zł dla złośliwego oprogramowania MacStealer, powołując się na brak konstruktora i panelu. Jednak obiecują wkrótce dodać bardziej zaawansowane funkcje. Według twórcy MacStealer może wyodrębnić następujące dane z zaatakowanych systemów:

- Hasła do kontpliki cookie i dane kart kredytowych z przeglądarek Firefox, Chrome i Brave

- Szereg typów plików, w tym TXT, DOC, DOCX, PDF, XLS, XLSX, PPT, PPTX, JPG, PNG, CSV, BMP, MP3, ZIP, RAR, PY i DB

- Baza danych pęku kluczy (login.keychain-db) w postaci zakodowanej w formacie base64

- Informacje o systemie i Szczegóły hasła pęku kluczy

- Coinomi, Exodus, MetaMask, Phantom, Tron, Martian Wallet, Trust wallet, Keplr Wallet i Binance portfele kryptowalut

Baza danych pęku kluczy to bezpieczny system przechowywania w systemie macOS, przeznaczony do przechowywania haseł użytkowników, kluczy prywatnych i certyfikatów, szyfrując je za pomocą hasła logowania. Ta funkcja umożliwia automatyczne wprowadzanie danych logowania na stronach internetowych i w aplikacjach.

Jak działa złośliwe oprogramowanie MacStealer?

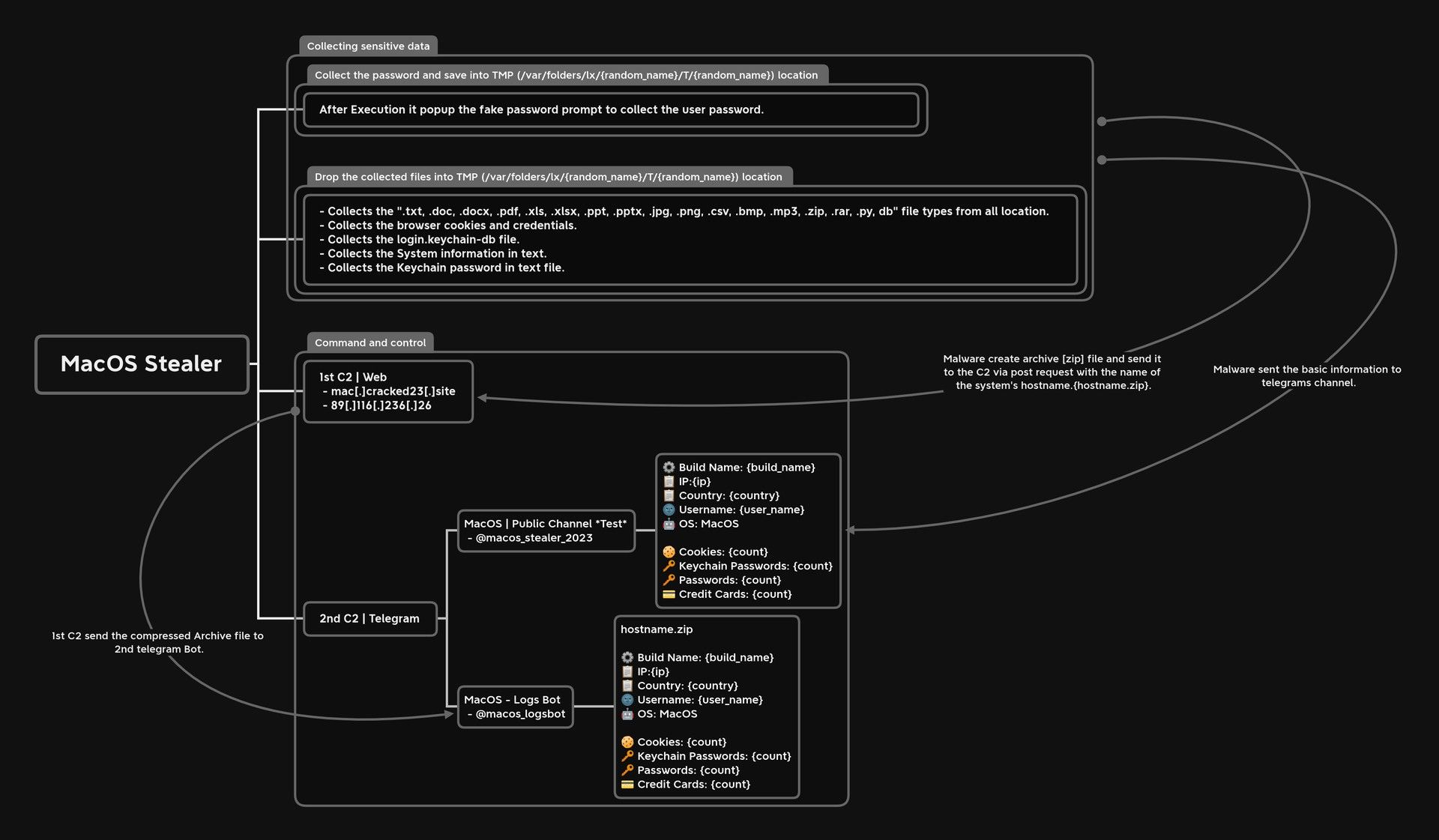

MacStealer jest dystrybuowany jako niepodpisany plik DMG, udający nieszkodliwy plik, który ofiary są podstępnie uruchamiane w swoich systemach macOS. Po wykonaniu ofierze wyświetlana jest fałszywa prośba o podanie hasła, która po wprowadzeniu umożliwia złośliwemu oprogramowaniu zbieranie haseł z zaatakowanej maszyny.

Następnie złośliwe oprogramowanie gromadzi wszystkie wymienione powyżej dane, przechowuje je w pliku ZIP i wysyła skradzione informacje do zdalnych serwerów dowodzenia i kontroli w celu późniejszego odzyskania przez cyberprzestępcę.

Jednocześnie wysyła złośliwe oprogramowanie MacStealer podstawowe informacje do wstępnie skonfigurowanego kanału telegramu, umożliwiając operatorowi otrzymywanie szybkich powiadomień o kradzieży nowych danych i pobieranie pliku ZIP. Chociaż większość operacji MaaS jest skierowana do użytkowników systemu Windows, macOS nie jest odporny na takie zagrożenia. Użytkownicy komputerów Mac powinni zachować czujność i unikać pobierania plików z niewiarygodnych witryn, aby uchronić się przed tym pojawiającym się zagrożeniem.

Rosnące wykorzystanie złośliwego oprogramowania dla komputerów Mac

W zeszłym miesiącu, badacz bezpieczeństwa iamdeadlyz odkrył kolejne złośliwe oprogramowanie do kradzieży informacji na komputery Mac, dystrybuowane w ramach kampanii phishingowej skierowanej do graczy gry blockchain „The Sandbox”. Podobnie jak MacStealer, ten program do kradzieży informacji atakował również dane uwierzytelniające zapisane w przeglądarkach i portfelach kryptowalut, w tym Exodus, Phantom, Atomic, Electrum i MetaMask.

Wraz ze wzrostem wartości kryptowalut i rosnącą popularnością systemów Mac oczekuje się, że więcej twórcy złośliwego oprogramowania będą atakować macOS użytkowników w ich dążeniu do kradzieży cennych portfeli kryptowalut.

W rezultacie użytkownicy komputerów Mac muszą zachować ostrożność, regularnie aktualizować swoje systemy i stosować solidne środki bezpieczeństwa, aby chronić swoje urządzenia i poufne informacje przed złośliwymi podmiotami, takimi jak te stojące za złośliwym oprogramowaniem MacStealer.

Podsumowując, pojawienie się złośliwego oprogramowania MacStealer podkreśla rosnący krajobraz zagrożeń dla użytkowników komputerów Mac. Cyberprzestępcy coraz częściej atakują urządzenia z systemem macOS w poszukiwaniu cennych danych i portfeli kryptowalut. Ponieważ złośliwe oprogramowanie MacStealer wciąż ewoluuje i potencjalnie zyskuje bardziej zaawansowane funkcje, ma to kluczowe znaczenie dla Użytkownicy komputerów Mac powinni zachować czujność i priorytetowo traktować bezpieczeństwo cyfrowe.