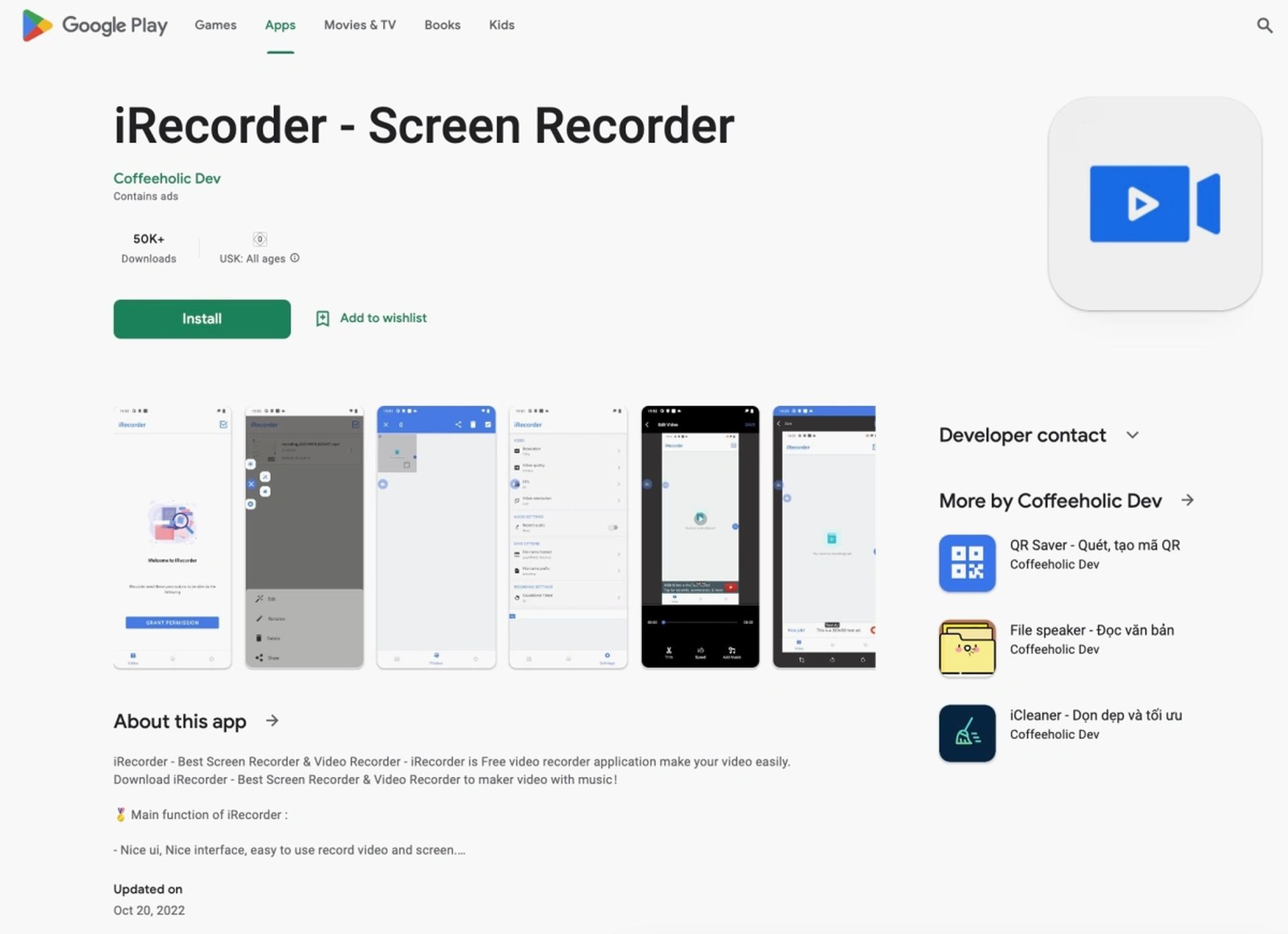

Firma zajmująca się cyberbezpieczeństwem twierdzi, że po zgromadzeniu dziesiątek tysięcy pobrań w sklepie z aplikacjami Google popularne oprogramowanie do nagrywania ekranu na Androida zaczęło szpiegować swoich użytkowników, w tym przechwytując nagrania z mikrofonu i inne dane z telefonu użytkownika.

Dochodzenie firmy ESET ujawniło, że złośliwy kod został dołączony w ramach aktualizacji aplikacji na Androida „iRecorder — Screen Recorder”, która została wydana ponad rok po pierwszym udostępnieniu w Google Play. Według ESET kod umożliwiał aplikacji eksfiltrację dokumentów, stron internetowych i plików multimedialnych z telefonu użytkownika, a także potajemne przesyłanie jednej minuty szumu tła z mikrofonu urządzenia co 15 minut.

Ujawniono aplikację Google Play: miliony zagrożone inwigilacją

Firma zajmująca się cyberbezpieczeństwem twierdzi, że po zgromadzeniu dziesiątek tysięcy pobrań w sklepie z aplikacjami Google popularne oprogramowanie do nagrywania ekranu na Androida zaczęło szpiegować swoich użytkowników, w tym przechwytując nagrania z mikrofonu i inne dane z telefonu użytkownika.

Dochodzenie firmy ESET ujawniło, że złośliwy kod został dołączony w ramach aktualizacji aplikacji na Androida „iRecorder — Screen Recorder”, która została wydana ponad rok po pierwszym udostępnieniu w Google Play. Według ESET kod umożliwiał aplikacji eksfiltrację dokumentów, stron internetowych i plików multimedialnych z telefonu użytkownika, a także potajemne przesyłanie jednej minuty szumu tła z mikrofonu urządzenia co 15 minut.

Wirus został znaleziony przez Lukasa Stefanko, badacza bezpieczeństwa firmy ESET, który napisał w poście na blogu, że oprogramowanie iRecorder nie zawierało żadnych niebezpiecznych komponentów, kiedy zostało pierwotnie wydane we wrześniu 2021 roku.

Gdy obecni użytkownicy (oraz nowi użytkownicy, którzy pobrali aplikację bezpośrednio z Google Play) zostali wystawieni na działanie szkodliwego kodu AhRat, aplikacja zaczęła potajemnie monitorować mikrofon użytkownika i przesyłać dane telefonu użytkownika na serwer zarządzany przez twórcę szkodliwego oprogramowania.

Stefanko powiedział, że nagranie audio „pasuje do już zdefiniowanego modelu uprawnień aplikacji”, biorąc pod uwagę, że program został stworzony specjalnie do nagrywania nagrań ekranu z urządzenia i prosi o dostęp do mikrofonu.

Nie jest jasne, kto i dlaczego wstawił szkodliwy kod, czy zrobił to programista, czy ktoś inny. Zanim aplikacja została usunięta, na liście znajdował się adres e-mail programisty.

Google zablokowało ponad 1,4 miliona aplikacji naruszających prywatność w Google Play

Według Stefanko złośliwy kod jest prawdopodobnie elementem szerszego działania szpiegowskiego, w ramach którego hakerzy próbują zbierać dane na temat wybranych przez siebie celów, czasami w celach rządowych lub komercyjnych. Według niego „rzadko zdarza się, aby programista przesyłał legalną aplikację, czekał prawie rok, a następnie aktualizował ją złośliwym kodem”.

Nie jest niczym niezwykłym, że słabe aplikacje trafiają do sklepów z aplikacjami, a wejście AhMyth do Google Play też nie jest niczym nowym. Zarówno Google, jak i Apple sprawdzają aplikacje pod kątem złośliwego oprogramowania przed zezwoleniem użytkownikom na ich pobranie, a czasami podejmują agresywne działania w celu usunięcia programów, które potencjalnie zagrażają konsumentom. Google twierdził powstrzymał ponad 1,4 miliona aplikacji naruszających prywatność w Google Play w zeszłym roku.

Interesujesz się cyberbezpieczeństwem? W takim razie powinieneś zapoznać się z naszym artykułem Rola cyberbezpieczeństwa w zgodności.

Source: Jeśli korzystałeś z tej aplikacji, mogłeś zostać szpiegowany